Криптография — это наука о защите информации, которая использует математические методы шифрования для защиты от несанкционированного доступа. С развитием технологий и возросшей зависимостью от интернета хранение и передача конфиденциальных данных становится все более сложной задачей. В этой статье мы рассмотрим, как ее решает криптография.

Принцип работы

Криптография использует две основные техники: шифрование и подпись. Шифрование преобразует оригинальные данные в зашифрованные, которые можно восстановить только с помощью специального ключа. Это помогает защитить их от несанкционированного доступа во время передачи или хранения.

Подпись же предоставляет дополнительный уровень защиты, позволяя подтвердить подлинность источника информации. Для этого генерируется специальный код, который подтверждает, что информация пришла от доверенного источника.

Криптография также используется для защиты интернет-транзакций, осуществления платежей в интернете, она дала жизнь криптовалютам и технологии блокчейна. Это важный элемент безопасности в цифровую эпоху, благодаря которому конфиденциальность в принципе становится возможной.

Области применения

Криптографические решения существуют в различных формах и применяются в разных отраслях. Перечислим наиболее заметные.

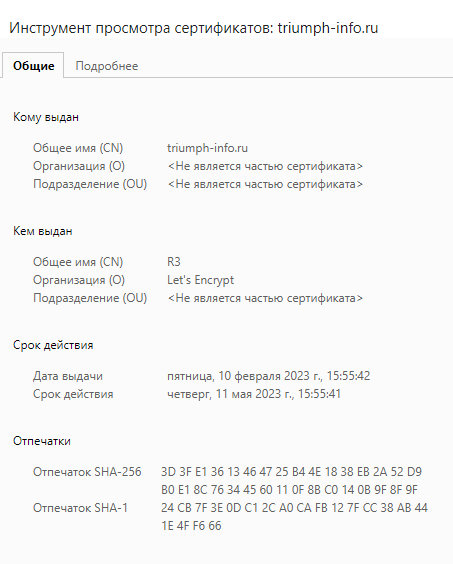

- Во время передачи данных между устройствами, например при помощи веб-сервисов или мобильных приложений. Упомянутый протокол HTTPS, который использует шифрование SSL/TLS, обеспечивает защиту данных во время их передачи через интернет

- Шифрование данных на жестком диске используется для защиты информации на компьютерах и мобильных устройствах. Например, ОС Windows имеет встроенный шифровальщик BitLocker, а Apple использует шифрование FileVault в macOS

- Аутентификация и управление доступом. Например, многофакторная аутентификация, использующая пароль и дополнительный фактор, такой как биометрические данные — еще один хорошо знакомый большинству пользователей метод. Криптографические ключи и сертификаты также применяются в управлении доступом к защищенным ресурсам

- Шифрование электронной почты, чтобы защитить сообщения от несанкционированного доступа или прослушивания. Например, протокол S/MIME использует асимметричное шифрование для защиты сообщений электронной почты

- Шифрование баз данных может быть особенно важным для организаций, которые хранят конфиденциальную информацию, такую как медицинские записи или финансовые данные. Различные базы данных, такие как Oracle, MySQL и Microsoft SQL Server, поддерживают шифрование данных на уровне файлов или на уровне отдельных полей

- Шифрование голосовой связи, для защиты конфиденциальности разговоров. Например, VoIP-системы могут использовать протокол SRTP, который шифрует голосовые данные в режиме реального времени

Криптография и блокчейн

Отдельной строкой идет явление, которому криптография дала не только жизнь, но и название. Криптовалюты.

В блокчейне используются хэш-функции, которые принимают входные данные любой длины и генерируют уникальный набор символов, называемый хэшем. С помощью хэширования создаются уникальные идентификаторы для блоков и транзакций, а также обеспечивается целостность данных.

Помимо этого, здесь используются упомянутые цифровые подписи, которые позволяют проверять авторство и подлинность сообщения. Подписи подтверждают, что транзакция была создана и подписана действительным владельцем.

Еще один метод криптографии, который широко используется в блокчейне — это симметричное и асимметричное шифрование. Симметричное шифрование предполагает использование общего секретного ключа для шифрования и дешифрования сообщения. Асимметричное шифрование использует пару ключей: открытый и закрытый. Открытый ключ может быть опубликован и использован для шифрования сообщения, в то время как закрытый ключ используется для расшифровки.

***

Шифрование данных хоть и лежит в основе современной цифровой безопасности, не может полностью ее гарантировать. В одних случаях данные можно расшифровать, в других обойти защиту с неожиданной стороны, в третьих получить нужную информацию вообще не прибегая к взломам, используя социальную инженерию.

Поэтому не пренебрегайте известными мерами предосторожности, соблюдайте сетевую гигиену и помните, что технологии сами по себе не обеспечат вашу безопасность. Пользователь должен понимать их хотя бы на базовом уровне, чтобы знать уязвимые места и способы воздействия.